/https://assets.iprofesional.com/assets/jpg/2017/09/447725.jpg)

La Internet de las cosas (IoT, sigla en inglés), la interconexión digital de objetos cotidianos con la Red, estará integrada hacia 2020 aproximadamente por unos 26 mil millones de dispositivos, de acuerdo a la consultora Gartner. Desde cafeteras hasta gigantescos buques de carga, desde marcapasos hasta trenes, todo pasará por esta plataforma..

Este inmenso territorio será el próximo gran escenario donde actuará la delincuencia informática, según el vaticinio de Eugene Kaspersky (en las fotos), director general ejecutivo de la empresa que lleva su apellido, uno de los grandes proveedores del sector de la seguridad informática.

De visita en Buenos Aires, donde expuso en una reunión de periodistas de medios regionales, en la que participó iProfesional, este especialista ruso en criptografía advirtió que los esfuerzos de la industria informática deben estar centrados en proteger la infraestructura crítica, como redes de provisión de energía eléctrica y el transporte, de los ataques provenientes de las fuerzas combinadas de la delincuencia cibernética y el crimen organizado tradicional, y de movimientos políticos e incluso estados, como Corea del Norte.

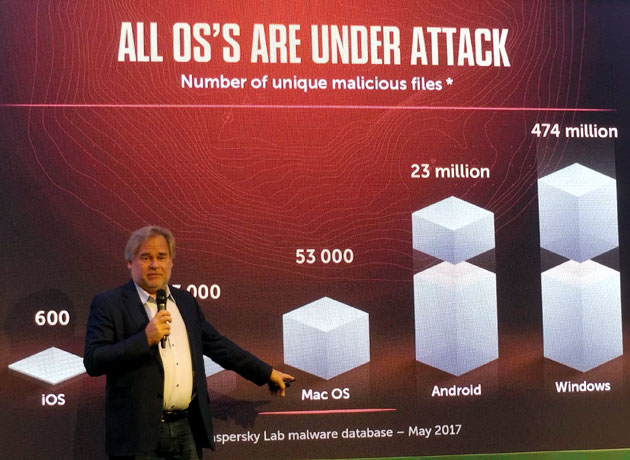

Kaspersky, cuyos antivirus tienen indexados más de 100 millones de programas maliciosos, afirmó en su exposición que "todos los sistemas operativos están bajo ataque", y enumeró este ranking de plataformas por archivos maliciosos, con datos propios a mayo pasado:

* Windows: 474 millones.

* Android: 23 millones.

* Mac OS: 53.000.

* Linux: 33.000.

* iOS: 600.

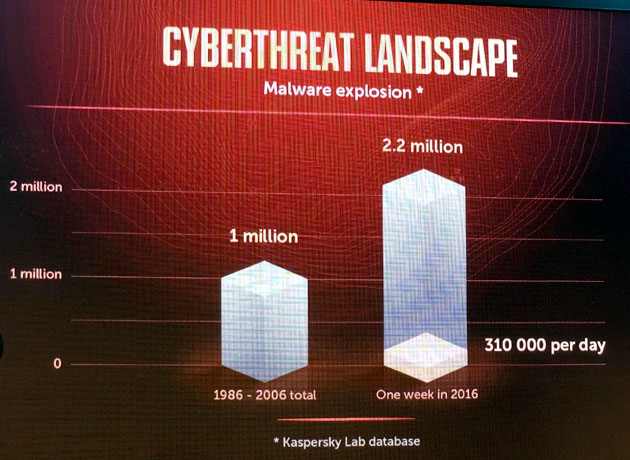

Fundador de su propia compañía en 1997, este empresario puso en cifras el explosivo crecimiento del malware: mientras entre 1986 y 2006 se detectaron un millón de ataques maliciosos, en 2016 ese número ascendió a 2,2 millones, unos 310 mil por día.

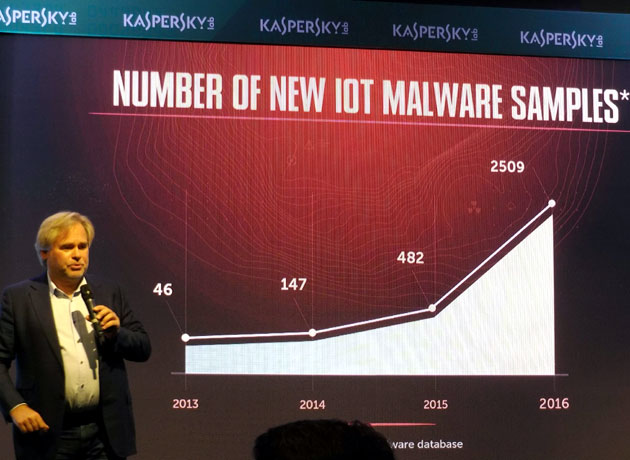

Pero no sólo aumenta el volumen de ataques, también lo hace su nivel de sofisticación. Prueba de ello es el "malware" para la IoT: mientras en 2013, hace apenas cuatro años, se detectaron 46 códigos maliciosos, en 2016 se descubrieron 2509.

El CEO del proveedor privado más grande del mundo de software de protección de "endpoints" cifró el costo de las acciones de los criminales cibernéticos en unos u$s450.000 millones en 2016, un monto que supera en 13 veces al presupuesto global destinado a la investigación espacial.

¿Hacia dónde apuntarán estos criminales en la Internet de las cosas? El líder de la compañía que emplea a 3.700 empleados en 31 países y que tiene unos 270 mil clientes en más de 200 territorios, puso como ejemplo los programas SCADA, sigla de un software de operación industrial, y cuyas vulnerabilidades fueron aprovechadas desde 2007 para cometer ataques a la infraestructura de países como Estonia, Ucrania y Alemania.

"SCADA es el nuevo modelo de los negocios criminales", afirmó este empresario, quien pronosticó ataques contra los sectores de manufactura y transporte, además de las redes de energía, servicios financieros y telecomunicaciones, que operan con sistemas informáticos viejos.

Incluso mencionó los sistemas informáticos electorales, aunque no mencionó nada sobre las acusaciones de EEUU contra Rusia por su presunta injerencia en las últimas elecciones del país norteamericano donde se impuso Donald Trump a través de redes informáticas.

Kaspersky, quien reconoció que no utiliza un teléfono móvil avanzado sino un "muy viejo" celular de la extinta marca Sony Ericsson y que sólo maneja autos que no se conectan a Internet, afirmó que la protección de la IoT debe empezar a nivel de los Estados y considerar asuntos de privacidad muy complejos.

Mientras tanto, recomendó a las personas proteger los dispositivos que estén conectados a Internet, ya sea un teléfono o una heladera. "Necesitamos proteger todo", concluyó al mostrar la siguiente diapositiva.

33 ataques por segundoEstadísticas de Kaspersky difundidas en la reunión en Buenos Aires revelaron que los usuarios en América latina recibieron un total de 677 millones de ataques de malware durante los primeros ocho meses del año.

Esta cifra supera ampliamente los 398 millones que se registraron durante el mismo periodo en 2016, lo que representa un aumento de 59%.

Para ponerlo en contexto, esto significa que cada hora, los usuarios en la región son sujetos a 117.572 ataques de malware o 33 ataques por segundo.

Según el estudio, los usuarios en Brasil, México y Colombia registraron el mayor número de ataques de malware en lo que va del 2017.

Además, Brasil fue reconocido como el país más peligroso per cápita de cibernautas en Latinoamérica, en cuanto a amenazas en línea, donde los ataques en la red afectaron a 30% de los usuarios. Lo siguen Honduras (23,5%), Panamá (22,6%), Guatemala (21,6%) y Chile (20,6%).

Brasil también encabeza a los países latinoamericanos en términos de alojamiento de sitios maliciosos, 84% de hosts ubicados en América latina que se utilizaron en ataques a usuarios de todo el mundo está ubicado en este país.

El servicio basado en la nube Kaspersky Security Network fue la principal fuente de información con la cual los analistas de seguridad estudiaron las detecciones de malware y spam de este año.

Según el estudio, la gran mayoría de estos ataques se dieron fuera de línea, es decir, fueron detectados y bloqueados en el disco duro de los usuarios.

La infección pudo haberse dado a través de memorias USB, redes de trabajo u otros medios. Sin embargo, si se habla de los ataques con el uso del Internet, la mayoría de estos ataques se realizó vía Web (85%), mientras que 15% se realizó vía e-mail.

El correo electrónico se destaca en los círculos cibercriminales para divulgar troyanos bancarios. Además, en el Top 20 de ataques se distingue la presencia de la familia de los troyanos Trojan.PDF.Phish, la cual se propaga vía documentos PDF diseñados a parecerse a los originales y donde a la víctima se le notifica sobre supuestas multas o beneficios. En relación a los ataques registrados en computadoras, 40% de estos corresponde al uso de software pirata.

Según el último informe de Software Business Alliance, más de la mitad (55%) de los programas y licencias utilizadas en América latina en la actualidad son ilegales.

Es más, si se considera que muchos directores de informática desconocen el alcance del software implementado en sus sistemas o desconocen si el software es legítimo, según reveló el mismo reporte, el problema es aún más grave.

“Existen situaciones donde el paquete de software pirata ya viene troyanizado, lo que resulta en que el mismo usuario termine instalando malware en su propia máquina. Este problema está estrictamente relacionado con los hábitos de los usuarios y hace que el trabajo para los atacantes sea más fácil”, explicó Dmitry Bestuzhev, director del Equipo de Investigación y Análisis para América Latina en Kaspersky Lab.

“En el ámbito corporativo, es esencial educar a los empleados sobre la ciberseguridad e imponer políticas de seguridad de TI estrictas que limiten los programas y aplicaciones que su personal pueda descargar en sus equipos para proteger a la red empresarial. Además, es importante subrayar que los programas ilegales carecen de parches y actualizaciones y no reciben soporte técnico, lo que hace a sus usuarios vulnerables”, afirmó.

Virus móvilesUno de los mayores riesgos de seguridad para la región está representado por amenazas móviles. Durante los primeros ocho meses del año, Kaspersky registró 931.945 ataques de diferentes tipos de amenazas, como adware, malware o intentos de ingreso a los enlaces Web conocidos como maliciosos, hacia usuarios de Android o iOS. Es importante resaltar que la gran mayoría de las amenazas detectadas fueron diseñadas para infectar los equipos corriendo sobre la plataforma Android.

En América latina, las amenazas para móviles más difundidas son los Troyanos-SMS que envían programas agresivos de publicidad y mensajes de texto desde dispositivos móviles infectados a números clasificados Premium.

También se detectaron troyanos como el Backdoor.AndroidOS.Fobus.pac, que por medio de acceso remoto permite al atacante conectarse al dispositivo de la víctima y explorar su contenido, filtrando información valiosa.