De película: ¿cómo funcionaba la banda que cometió el "robo informático del siglo" a un centenar de bancos?

:quality(75):max_bytes(102400)/https://assets.iprofesional.com/assets/jpg/2015/02/414848.jpg)

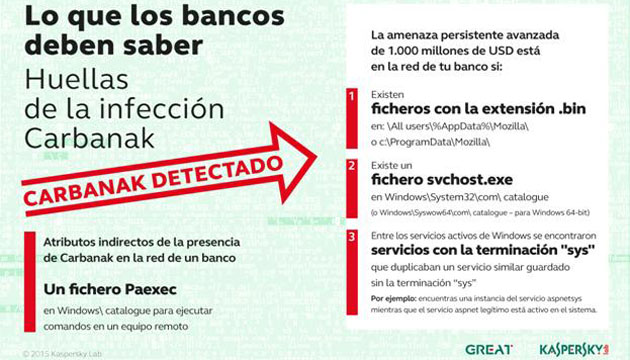

Este mes se descubrió el “robo del siglo” informático a bancos, gracias al trabajo de la empresa Kaspersky Lab, las fuerzas policiales internacionales Interpol y Europol y autoridades de diferentes países que unieron sus fuerzas para dejar al descubierto el complot delictivo de un atraco cibernético sin precedentes.

Durante cerca de dos años, hasta mil millones de dólares fueron robados de instituciones financieras en todo el mundo.

La responsabilidad del robo recayó en una banda multinacional de ciberdelincuentes de Rusia, Ucrania y otras partes de Europa, así como de China.

El grupo delictivo Carbanak, responsable del robo cibernético, utilizó técnicas extraídas del arsenal de los ataques selectivos.

El complot marca el inicio de una nueva etapa en la evolución de la actividad ilícita, donde usuarios maliciosos roban dinero directamente de los bancos, y evitan concentrar sus ataques en los usuarios finales.

Desde 2013, los delincuentes intentaron irrumpir en hasta 100 bancos, sistemas de pago electrónico y otras instituciones financieras en alrededor de 30 países. “Estos ataques siguen activos”, advirtió Kaspersky en una comunicación con iProfesional.

Según datos de Kaspersky Lab, los objetivos de Carbanak incluyen organizaciones financieras en Rusia, Estados Unidos, Alemania, China, Ucrania, Canadá, Hong-Kong, Taiwán, Rumania, Francia, España, Noruega, India, Reino Unido, Polonia, Pakistán, Nepal, Marruecos, Islandia, Irlanda, República Checa, Suiza, Brasil, Bulgaria, y Australia.

Se estima que las sumas más grandes se obtuvieron “hackeando” entidades bancarias y robando hasta diez millones de dólares en cada incursión.

En promedio, cada robo tomó entre dos y cuatro meses, desde la infección de la primera computadora en la red corporativa del banco hasta el escape con el dinero robado.

Los ciberdelincuentes empezaron a tener acceso a las computadoras de los empleados a través de correos de "spearphishing", infectando a la víctima con el “malware” Carbanak.

Después de penetrar a la red interna, rastreaban las computadoras de los administradores para vigilarlos mediante video.

Esto les permitió ver y registrar todo lo que sucedía en las pantallas del personal que atendía los sistemas de transferencia de efectivo.

De esta manera los defraudadores consiguieron conocer cada detalle de los empleados del banco y pudieron imitar la actividad del personal para transferir dinero y cobrarlo.

Cómo fue robado el dinero

Cuando llegó el momento de sacar provecho de sus actividades, los defraudadores utilizaron la banca en línea o sistemas de pagos electrónicos internacionales para transferir dinero de las cuentas bancarias a las suyas.

En el segundo caso, el dinero robado fue depositado en bancos en China o los Estados Unidos.

Los expertos no excluyen la posibilidad de que otros bancos en otros países se hayan utilizado como receptores.

En otros casos, los ciberdelincuentes penetraron directamente al corazón de los sistemas de contabilidad, inflando saldos de cuentas antes de embolsarse los fondos extras a través de una transacción fraudulenta.

Por ejemplo: si una cuenta tenía 1.000 dólares, los delincuentes cambiaban su saldo para que tuviera 10.000 dólares y luego transferían 9.000 dólares a sí mismos.

El titular de la cuenta no sospechaba que había problemas porque los 1.000 dólares originales seguían ahí.

Además, los ladrones cibernéticos tomaron el control de los cajeros automáticos de bancos y lograron que les dispensara efectivo a una hora predeterminada.

Cuando llegaba la hora del pago, uno de los hombres de confianza de la banda esperaba junto a la máquina para obtener el pago "voluntario".

“Estos atracos bancarios fueron sorpresivos porque a los delincuentes les daba igual qué software utilizaban los bancos. Por tal razón, aún cuando el software sea único, un banco no puede bajar la guardia. Los atacantes no tuvieron necesidad de hackear los servicios bancarios: una vez que entraban a la red, supieron cómo ocultar su complot malicioso detrás de acciones legítimas. Fue un ciberrobo muy hábil y profesional”, dijo Sergey Golovano, investigador principal de seguridad del equipo de análisis e investigación global de Kaspersky Lab.

"Estos ataques nuevamente subrayan el hecho de que los delincuentes aprovecharán cualquier vulnerabilidad en cualquier sistema. También se destaca que ningún sector puede considerarse inmune a ataques y debe atender constantemente sus procedimientos de seguridad", afirmó Golovano.

“El código malicioso utilizado no había sido visto nunca antes”, dijeron desde Kaspersky. Fue diseñado exclusivamente para este tipo de robos y se replica en los siguientes.

Además las herramientas tecnológicas son las mismas en cada acción lo que hace pensar que los ataques los perpetra siempre el mismo grupo.

La investigación, que se inició en primavera de 2014 -pese a que los indicios detectados abrieron la sospecha de que la banda actúa desde 2013- fue revelada ahora dada la complejidad que está adquiriendo y que exige medidas de seguridad.